допинг МОК USADA Ричард Макларен Симоне Байлс WADA Елена Делле Донне Fancy Bears Серена Уильямс

Хакеры из Fancy Bears попадают в нужный компьютер одним кликом.

Fancy Bears – анонимная группа, которая уже пару лет держит мировой спорт в напряжении. С 2016-го команда хакеров регулярно атакует Всемирное (WADA) и Американское антидопинговые агентства (USADA). Перехваченные данные публикуются на домене fancybear.net. Дизайн сайта напоминает игры для 8-битных приставок. На главной странице вас встречают два медведя: белый в маске и разъяренный бурый.

Приветственная надпись сформулирована в стилистике сериала «Мистер Робот»: «Привет, граждане мира. Позвольте нам представиться… Мы Fancy Bears, международная команда хакеров. Мы выступаем за честную игру и чистый спорт. Рассказываем вам, как выигрываются олимпийские медали. Мы взломали базу данных WADA. И мы в шоке от увиденного. Начинаем с команды США, которая опозорила свое имя гнилыми победами».

Первые громкие сведения Fancy Bears опубликовали через месяц после завершения Игр в Рио, в сентябре 2016-го. Согласно утекшим документам, сестры Уильямс с разрешения WADA принимали запрещенные препараты в 2010-м, 2014-м и 2015-м. Речь об оксикодоне, гидроморфоне (опиоиды), преднизоне, преднизолоне, метилпреднизолоне и других веществах. Часть из них – мощные обезболивающие, часть – стероидные препараты. Их прописывают в разных случаях: от лечения аллергических заболеваний до борьбы со злокачественными образованиями. Гимнастка Симоне Байлс и баскетболистка Елена Делле Донне, по данным Fancy Bears, принимали амфетамин для «терапевтических целей». В обычной жизни его очень осторожно прописывают для вывода пациентов из депрессии, ограничения аппетита, в некоторых случаях – перед родами, а также при лечении синдрома дефицита внимания и гиперактивности (СДВГ). Байлс косвенно подтвердила подлинность информации, уточнив, что у нее как раз СДВГ и что эти препараты она принимает с детства.

В следующих постах было больше фамилий, но меньше звезд. Перечислялись спортсмены из Австралии, Аргентины, Великобритании, Дании, Канады, Польши, Чехии (теннисистка Петра Квитова), Румынии, Швеции, ЮАР и Венесуэлы. Значительная часть списка – это американцы, но есть и один гражданин России. Боксер Миша Алоян 21 августа 2016-го сдал мочу, через три дня в ней обнаружили запрещенный туаминогептан, а через три месяца его попросили вернуть медаль Рио.

Осенью 2016-го хакеры опубликовали переписки между чиновниками USADA, в которых обсуждается, как лишить МОК влияния.

Есть, например, такое электронное письмо генерального советника USADA Уильяма Бока коллегам: «МОК учреждает неприкосновенную спортивную организацию. Что это за шутки! Если они сделают это, нам нужно предложить ЮНЕСКО создать объединение, которое будет авторитетнее МОК».

Летом 2017-го Fancy Bears загрузили на сайт еще одну пачку терапевтических исключений – на этот раз в списке были футболисты. Выяснилось, что Дирк Кюйт, Марио Гомес, Хуан Верон и Габриэль Хайнце легально принимали запрещенные препараты во время ЧМ-2010.

А 7 февраля команда хакеров опубликовала пост, в котором связала расследование Ричарда Макларена с канадским проектом «Взойти на пьедестал». Но громких документов там нет. Самое ценное – экселевская таблица, в которой прописано, что для завоевания медалей во фристайле Канада выделяет 5,5 миллиона долларов. И скриншот письма руководителя Федерации санного спорта Канады коллегам, в котором он возмущается допуском Альберта Демченко и Татьяны Ивановой к этапу Кубка мира.

Взлом баз данных ВАДА. Как это вообще возможно?

По мнению технологического обозревателя ВВС Дэйва Ли, все очень просто. Один или два сотрудника WADA или USADA попались на элементарную фишинговую атаку: перешли по присланной ссылке, увидели интерфейс, очень похожий на страницу почтовой системы, ввели логин-пароль и фактически сами отдали Fancy Bears доступ к документам.

Компании уровня WADA устанавливают антивирусное оборудование стоимостью в десятки тысяч долларов, но это никак не спасает от ошибок простых сотрудников. Десять человек из тысячи атакованных ничего не заметят и введут данные своих гугл-аккаунтов на сайте с адресом YoVtube.com. Или запустят из электронной почты смешное видео, которое мгновенно разлетится между коллегами – и все, почти все компьютеры в офисе заражены.

Но есть версия, что все серьезнее.

«Демократическая партия США наняла нас, чтобы реагировать на предполагаемые атаки, – пишет технический директор американской компании CrowdStrike Дмитрий Альпертович. – Мы создали группу и сразу же обнаружили двух сложных противников – Cozy Bear и Fancy Bear. По нашему мнению, это самый мощный соперник из всех многочисленных национальных, криминальных и террористических групп, с которыми мы сталкиваемся ежедневно. В частности, мы определили передовые методы, которые могут использоваться только при национальной поддержке. Обе группы постоянно меняют методы, переходят на новые каналы».

Группа Fancy Bears ворвалась в мировой спорт в 2016-м, но в кибермире их знают давно. По данным CrowdStrike, спорт не главный профиль этой команды.

«Они работают с 2008 года, – рассказывают в CrowdStrike. – Fancy Bears представляют угрозу для самых разных организаций по всему миру. Их цели – космос, силы обороны, энергетическая область, государства, медиа, люди, убеждения которых отличаются от их убеждений. Чтобы атаковать жертв, они обычно используют фишинг-сообщения и учетные данные, собираемые с поддельных сайтов».

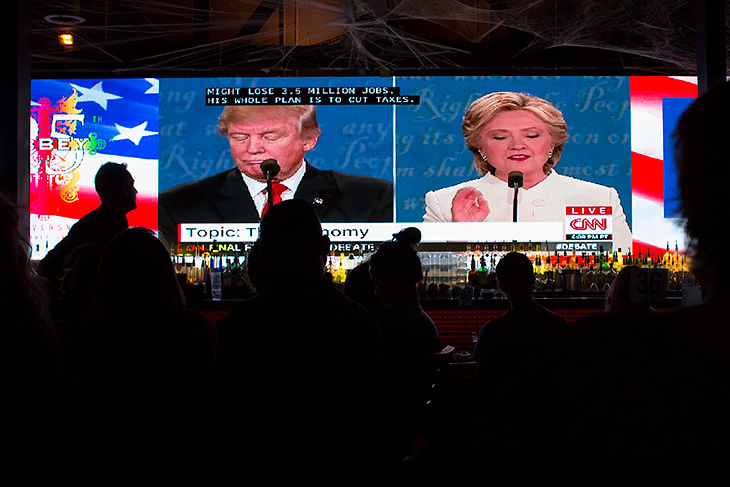

Самая мощная атака, с которой связывают группу Cozy Bears (по данным кибераналитиков, это та же команда, что и Fancy Bears, APT28, Sofacy, Sednit и Pawn Storm) – взлом данных демократической партии США перед президентскими выборами в 2016-м.

«Лаборатория Касперского» подтверждает, что Fancy Bears известны в кибермире больше десяти лет, но уточняет, что сейчас их активность увеличилась в десятки раз.

Точно ли это русские?

Доказательств нет, есть только внешние признаки. Возможно, Fancy Bears даже намеренно обозначают связь с Россией.

Медведь с главной страницы чем-то похож на медведя, который с трибун «Лужников» смотрел на сборную Англии перед великим матчем в 2007 году. Данные публикуются в разгар очередных атак на русский спорт. И в большинстве случаев информация касается американских организаций и спортсменов.

Специалист по безопасности Electronic Frontier Foundation Купер Квинтин отмечает, что метаданные, связанные с вредоносным кодом Fancy Bears, указывают на российское происхождение. Он обращает внимание на русские языковые настройки ПО и добавляет не самый убедительный аргумент: код писали в рабочие часы по московскому времени.

Технический директор Crowd Strike Дмитрий Альпертович связывает Fancy Bears с российской разведкой, но технических данных, которые могли бы это подтвердить, у него нет.

В компании ThreatConnect взломы WADA тоже связывают с Россией, но и там лишь косвенные улики: домены, используемые Fancy Bears, регистрировались вскоре после решения об отстранении сборной России от Олимпиады в Рио.

Генеральный директор WADA Оливье Ниггли утверждает, что правоохранительные органы США сообщили ему о российском происхождении атак. В WADA отказались раскрывать подробности, но уточнили, что взломов больше быть не должно.

«Как и любая серьезная организация, WADA очень внимательно относится к кибербезопасности, – сказал Sports.ru официальный представитель WADA Мэгги Дюрант. – Мы постоянно укрепляем нашу защиту. Нам очень важно, чтобы системы управления данными (вроде ADAMS) были в безопасности, поэтому в последние месяцы мы усилили киберзащиту. По очевидным причинам мы не можем говорить об этом подробнее».

Фишинговые атаки нельзя назвать почерком российской киберразведки. Никто пока не подтвердил, что при атаках на WADA использовались сложные вредоносные коды, поэтому сложно оценивать мощность Fancy Bears. Начальник информационной безопасности Высшей школы экономики Александр Баранов не считает эти атаки суперпрофессиональными.

«Fancy Bears опубликовали полуфабрикат, а не по-настоящему компрометирующую информацию, – рассказывал Баранов The Guardian. – Они могли бы сделать это более резко и внезапно. Если бы это были хакеры, спонсируемые государством, то они провели бы более глубокую работу. Но видно, что это энтузиасты и любители. Они получили то, что получили. Стали публичными».

Будут ли новые сливы информации?

Летом 2017-го в Microsoft придумали новый способ борьбы с Fancy Bears. Компания через суд блокировала домены, с которых проводились фишинговые атаки (то есть адреса, которые похожи на принадлежащие Microsoft).

Правда, почти сразу стало известно, что Fancy Bears наладили новые каналы получения данных. Компания FireEye обнаружила, что хакеры внедрились в головные компьютеры пятизвездочных отелей в крупных столицах, чтобы контролировать WiFi-сети. И сделали это по классической схеме: разослали на имейлы отелей электронную форму – сотрудники без подозрений внесли конфиденциальную информацию в нужные графы, посчитав, что это очередная просьба от соседнего департамента.

Дальше все очень просто: вип-гость подключает смартфон к гостиничному WiFi, и в течение секунды хакеры получают все его учетные данные.

«В этом случае вам не нужно нажимать ни на какие ссылки, чтобы стать жертвой, – рассказывает Бенджамин Рид из компании FireEye. – Мы уже уведомили зараженные отели, чтобы они предприняли контрмеры».

На обработку таких объемов информации уходят недели или месяцы, поэтому к старту и во время Игр-2018 на Fancybear.net, возможно, будут обновления.

Россия отрицает любую причастность к Fancy Bears и ко всем перечисленным атакам.

Фото: РИА Новости/Павел Лисицын, Елена Соболь, Кирилл Каллиников; Global Look Press/Alexander Chernykh/Russian Look; Gettyimages.ru/David McNew, Alex Livesey, Steve Haag

Источник: